Công ty an ninh mạng Threat Fabric vừa công bố phát hiện về một loại phần mềm độc hại mới nhắm vào thiết bị di động. Phần mềm này có khả năng tạo lớp phủ giả mạo trên một số ứng dụng nhằm lừa đảo người dùng Android, buộc họ cung cấp (seed phrase) cụm từ khôi phục ví tiền điện tử, đồng thời chiếm quyền kiểm soát thiết bị.

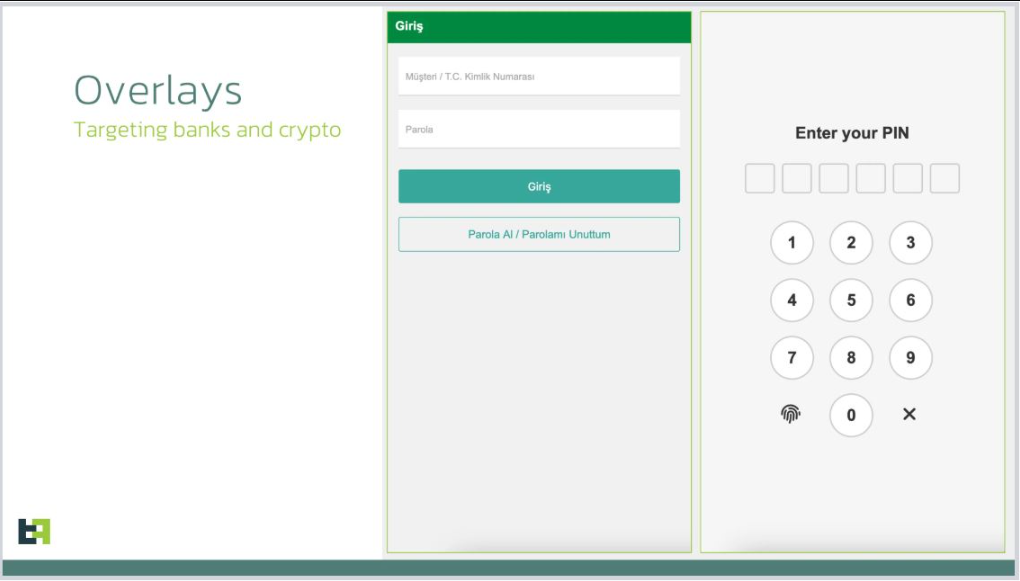

Theo báo cáo ngày 28 tháng 3 của Threat Fabric, phần mềm độc hại mang tên Crocodilus sử dụng lớp phủ màn hình để đưa ra cảnh báo giả, yêu cầu người dùng sao lưu khóa ví tiền điện tử trong một khoảng thời gian nhất định, nếu không họ có thể mất quyền truy cập.

“Khi nạn nhân nhập mật khẩu ứng dụng, lớp phủ sẽ hiển thị thông báo: ‘Hãy sao lưu khóa ví trong cài đặt trong vòng 12 giờ. Nếu không, ứng dụng sẽ được đặt lại và bạn có thể mất quyền truy cập vào ví’,” Threat Fabric cho biết.

“Thủ đoạn tấn công dựa trên kỹ thuật xã hội này hướng dẫn nạn nhân đến phần cài đặt hiển thị cụm từ khôi phục, tạo điều kiện cho Crocodilus thu thập thông tin thông qua trình ghi nhật ký trợ năng.”

Khi kẻ tấn công có được cụm từ khôi phục, chúng có thể chiếm toàn quyền kiểm soát ví và “rút sạch” tài sản bên trong.

Threat Fabric nhận định, dù Crocodilus là một phần mềm độc hại mới, nó đã sở hữu đầy đủ các tính năng tinh vi của mã độc ngân hàng hiện đại. Các đặc điểm bao gồm tấn công lớp phủ, thu thập dữ liệu nâng cao bằng cách chụp màn hình thông tin nhạy cảm như mật khẩu, cũng như khả năng truy cập từ xa để kiểm soát thiết bị bị nhiễm.

Quá trình lây nhiễm ban đầu xảy ra khi người dùng vô tình tải phần mềm độc hại này thông qua các ứng dụng khác có thể vượt qua hệ thống bảo mật của Android 13, theo Threat Fabric. Sau khi được cài đặt, Crocodilus yêu cầu kích hoạt dịch vụ trợ năng, giúp tin tặc giành quyền kiểm soát thiết bị.

“Khi được cấp quyền, phần mềm độc hại sẽ kết nối với máy chủ điều khiển (C2) để nhận chỉ thị, bao gồm danh sách các ứng dụng mục tiêu và lớp phủ giả mạo sẽ được sử dụng,” Threat Fabric giải thích.

Phần mềm này hoạt động liên tục, theo dõi các ứng dụng đang chạy và hiển thị lớp phủ để đánh cắp thông tin đăng nhập. Khi một ứng dụng ngân hàng hoặc tiền điện tử bị nhắm mục tiêu được mở, lớp phủ giả lập sẽ xuất hiện, đồng thời tắt âm thanh trên thiết bị, giúp tin tặc bí mật chiếm quyền điều khiển.

“Với thông tin cá nhân và dữ liệu đăng nhập bị đánh cắp, kẻ tấn công có thể giành toàn quyền kiểm soát thiết bị của nạn nhân thông qua tính năng truy cập từ xa tích hợp sẵn, thực hiện các giao dịch gian lận mà không bị phát hiện,” Threat Fabric cảnh báo.

Nhóm Tình báo Mối đe dọa Di động của Threat Fabric cho biết, phần mềm độc hại này hiện đang nhắm đến người dùng tại Thổ Nhĩ Kỳ và Tây Ban Nha, nhưng nhiều khả năng phạm vi tấn công sẽ tiếp tục mở rộng trong thời gian tới.

Họ cũng suy đoán rằng các nhà phát triển Crocodilus có thể là người nói tiếng Thổ Nhĩ Kỳ, dựa trên các ghi chú trong mã nguồn. Ngoài ra, một hacker có biệt danh Sybra hoặc một tin tặc khác đang thử nghiệm phần mềm mới có thể là kẻ đứng sau chiến dịch tấn công này.

“Sự xuất hiện của Trojan ngân hàng di động Crocodilus đánh dấu một bước leo thang đáng kể trong mức độ tinh vi và nguy cơ từ các phần mềm độc hại hiện đại.”

“Với khả năng chiếm quyền điều khiển thiết bị tiên tiến, tính năng điều khiển từ xa và các cuộc tấn công lớp phủ đen ngay từ những phiên bản đầu tiên, Crocodilus thể hiện một mức độ hoàn thiện hiếm thấy trong các mối đe dọa mới được phát hiện,” Threat Fabric kết luận.

Disclaimer: Bài viết chỉ có mục đích thông tin, không phải lời khuyên đầu tư. Nhà đầu tư nên tìm hiểu kỹ trước khi ra quyết định. Chúng tôi không chịu trách nhiệm về các quyết định đầu tư của bạn.

Ông Giáo