Giá trị tài sản thiệt hại do bị hak trong DeFi đã giảm 40% do các sự cố bảo mật từ năm 2023 đến năm 2024 do các giao thức được cải thiện, các cầu nối mạnh hơn và các biện pháp mã hóa tiên tiến.

Theo Báo cáo bảo mật Web3 hàng năm của công ty bảo mật blockchain Hacken, các biện pháp bảo mật tăng cường cho DeFi đã ra đời cùng lúc với tài chính tập trung (CeFi) đang phải đối mặt với một năm ảm đạm.

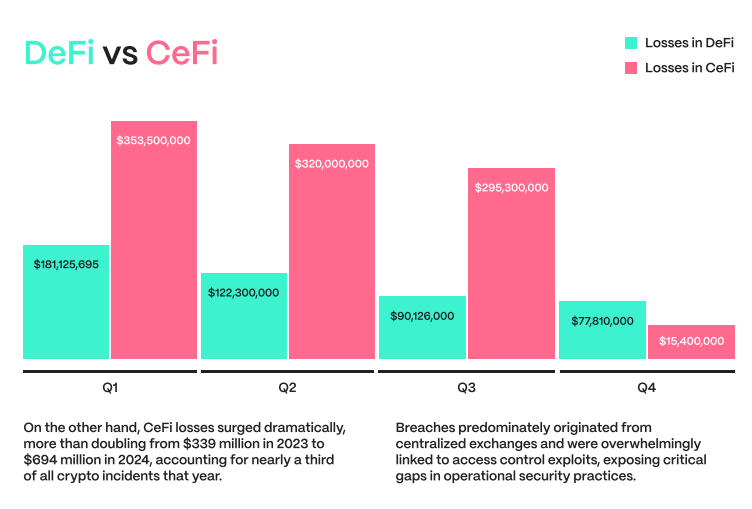

Các vụ vi phạm CeFi tăng gấp đôi và tổn thất tăng vọt lên 694 triệu đô la khi các sàn giao dịch tập trung trở thành mục tiêu chính cho các lỗ hổng kiểm soát truy cập và rủi ro bảo mật quan trọng khác.

Các phát hiện của báo cáo nêu chi tiết sự khác biệt rõ rệt giữa tiến trình của DeFi và những khó khăn của CeFi, cung cấp góc nhìn quan trọng để xem xét cả hai không gian và làm nổi bật các lỗ hổng của sự tập trung hóa.

Bảo mật DeFi được tăng cường

Báo cáo năm 2024 của Hacken cho thấy mức giảm mạnh về tổn thất tài chính trong năm 2024 đối với DeFi, từ 787 triệu đô la vào năm 2023 xuống còn 474 triệu đô la trong năm nay.

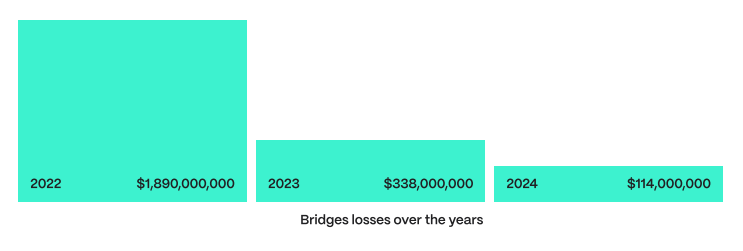

Báo cáo lưu ý các vụ exploit (tấn công khai thác) liên quan đến cầu nối, một lỗ hổng lớn trong lịch sử của DeFi, đã giảm đáng kể từ 338 triệu đô la vào năm 2023 xuống chỉ còn 114 triệu đô la vào năm 2024.

Bất chấp những cải tiến trong DeFi, chẳng hạn như tính toán đa bên và bằng chứng zero-knowledge (ZK), các thách thức vẫn tồn tại, như có thể thấy trong thực tế là các lỗ hổng kiểm soát truy cập chiếm gần một nửa tổng số tổn thất của DeFi, chẳng hạn như vụ hack Radiant Capital gây thiệt hại 55 triệu đô la.

Các vụ xâm phạm CeFi gia tăng

Theo báo cáo của Hacken, năm 2024 của CeFi hoàn toàn trái ngược với những cải thiện được thấy trong DeFi, tăng gấp đôi khoản thiệt hại tài chính năm 2023 lên 694 triệu đô la.

Các vụ xâm phạm gia tăng chủ yếu là do exploit kiểm soát truy cập và các sự cố đáng chú ý như vụ hack sàn giao dịch DMM trong quý 2 và vụ hack WazirX trong quý 3.

Các vụ hack này liên quan đến lỗ hổng khóa riêng tư bị xâm phạm và tấn công khai thác lỗ hổng đa chữ ký, tạo điều kiện cho vụ đánh cắp lần lượt 305 triệu đô la và 230 triệu đô la từ các sàn giao dịch.

Dyma Budorin, đồng sáng lập và CEO của Hacken, nói rằng những phát hiện của báo cáo nêu bật “lỗ hổng nghiêm trọng” trong bảo mật hoạt động của CeFi, chủ yếu là do “quản lý khóa riêng tư kém, thiết lập đa chữ ký yếu và lỗ hổng kiểm soát tập trung”.

Bài học cần rút ra

Sự khác biệt đáng kể về tổn thất tài chính giữa các lĩnh vực DeFi và CeFi làm nổi bật cơ hội cải thiện trong cả hai ngành.

Budorin cho biết những kẻ tấn công khai thác lỗ hổng trong thiết lập bảo mật và điều quan trọng là “áp dụng các biện pháp quản lý khóa chặt chẽ hơn và hệ thống giám sát tự động” để giảm thiểu những rủi ro này.

Những rủi ro mà CEO Hacken nêu bật có thể thấy ở việc hacker Triều Tiên đánh cắp hơn 1,3 tỷ đô la tiền điện tử trong năm nay qua 47 sự cố, theo báo cáo Chainalysis ngày 19/12.

Disclaimer: Bài viết chỉ có mục đích thông tin, không phải lời khuyên đầu tư. Nhà đầu tư nên tìm hiểu kỹ trước khi ra quyết định. Chúng tôi không chịu trách nhiệm về các quyết định đầu tư của bạn.

Minh Anh

Theo Cointelegraph